GLBA-COMPLIANCE

Erreichen Sie GLBA-Compliance mit fortschrittlichen Sicherheitslösungen

Der Gramm-Leach-Bliley Act (GLBA) verpflichtet alle Finanzinstitute in den Vereinigten Staaten zur Implementierung angemessener Sicherheitskontrollen. Diese müssen die Vertraulichkeit von Kundeninformationen gewährleisten, vor unbefugtem Zugriff schützen und potenzielle Bedrohungen entschärfen.

Schutz persönlicher Finanzdaten von US-Bürgern

GLBA bietet Flexibilität für große Finanzdienstleister

Der Gramm-Leach-Bliley Act (GLBA) hat das US-Finanzsystem modernisiert, indem er Barrieren abbaute, die Finanzdienstleistungsunternehmen zuvor daran hinderten, gleichzeitig als Investmentbanken, Geschäftsbanken und Versicherungsgesellschaften zu agieren.

Verpflichtende Anforderungen an den Datenschutz

Aufgrund der erhöhten Risiken für personenbezogene Daten durch große Fusionen im Finanzsektor legte der GLBA drei zentrale Anforderungen für den Datenschutz fest: die Financial Privacy Rule, die Safeguards Rule und die Pretexting Protection. Diese Anforderungen sind für alle US-Finanzinstitute obligatorisch.

Abdeckung der GLBA-Compliance-Anforderungen

Cygna Auditor adressiert Themen des FFIEC IT Examination Handbook, das sowohl Tier-I- als auch Tier-II-Ziele und -Verfahren umfasst. Bitte beachten Sie, dass die folgende Liste nicht abschließend ist, sondern einen Auszug der Anforderungen darstellt, die Cygna Auditor unterstützen kann:

Objectives 2(4), 2 (6), 6 (3)

Procedures / A (Authentifizierung und Zugriffskontrolle): Authentifizierung (2), (4), (7)

Procedures / C (Host-Sicherheit): (7), (9)

Procedures / G (Anwendungssicherheit): (1), (3), (7)

Procedures / M (Sicherheitsüberwachung): (1), (2), (5), (6), (7), (8), (9), (14), (18), (22)

Procedures / A (Authentifizierung und Zugriffskontrolle): Verwaltung der Authentifizierung (1), (2), (4), (5), (6), (7)

Procedures / B (Netzwerksicherheit): (8), (12), (19)

Procedures / D (Sicherheit von Benutzergeräten): (3), (6)

Procedures / L (Datensicherheit): (2), (3)

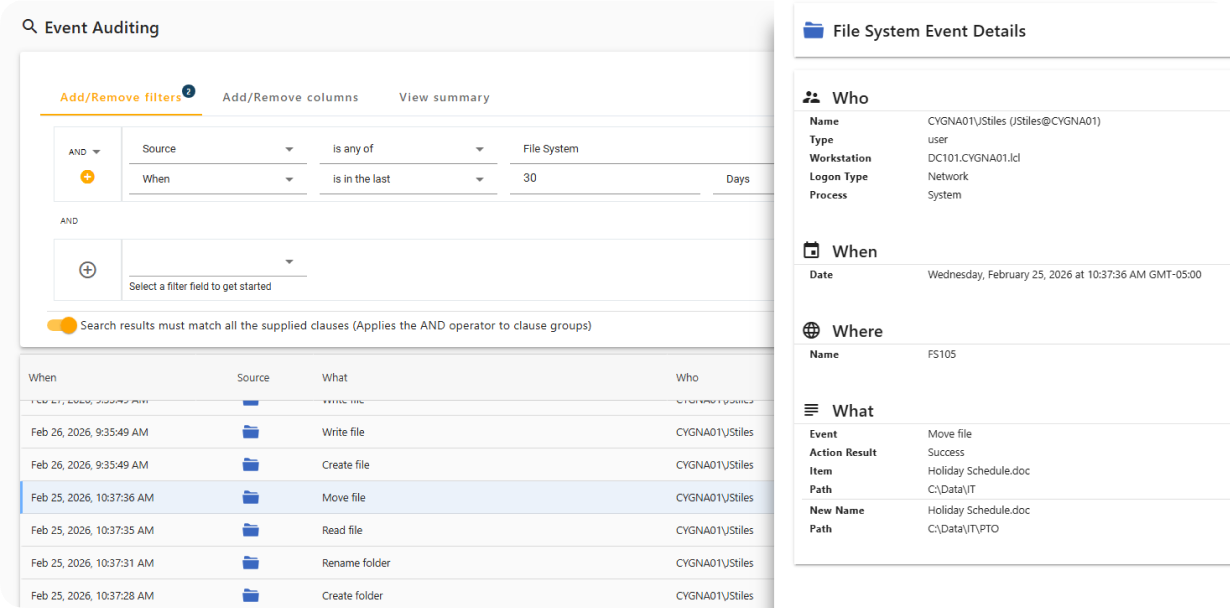

Aktivitäten auf gesicherten Systemen überwachen

Cygna Auditor erfasst sowohl erfolgreiche als auch fehlgeschlagene Datenzugriffsereignisse. Dies umfasst das Erstellen, Aufrufen, Aktualisieren sowie Löschen von Dateien und Ordnern inklusive der vollständigen Zuordnung, wer jede Aktion wann durchgeführt hat.

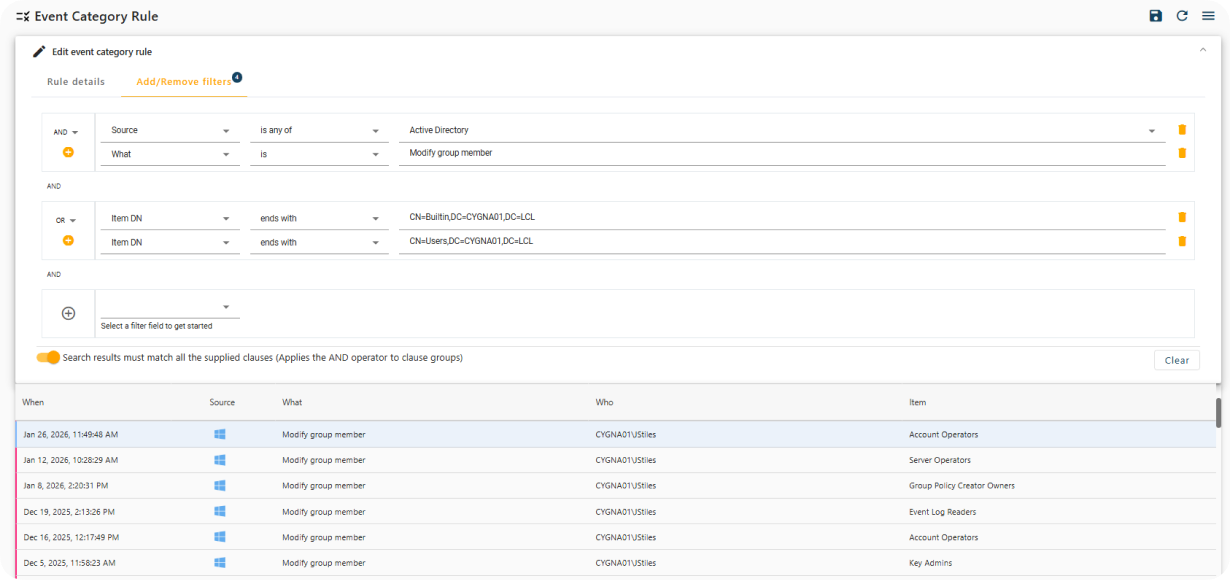

Echtzeit-Benachrichtigung bei sensiblen Änderungen

Cygna Auditor bietet integrierte sowie anpassbare Alarme, die Sie sofort über kritische Sicherheitsereignisse wie Änderungen an privilegierten Gruppenmitgliedschaften informieren.

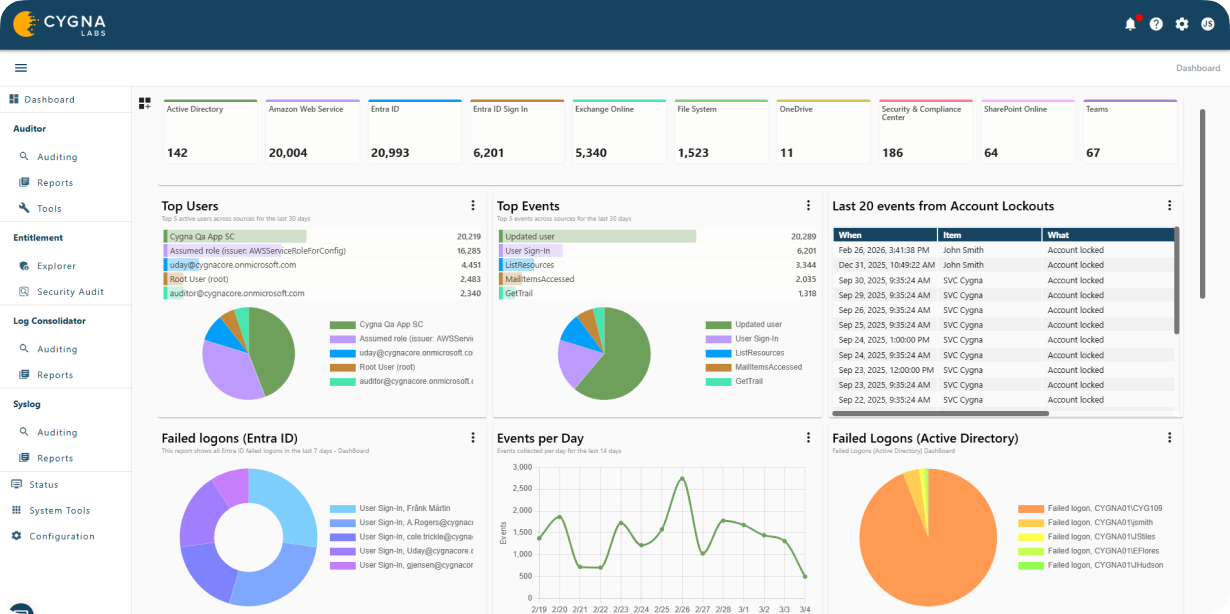

Visualisierung von Aktivitäten privilegierter Identitäten

Cygna Auditor überwacht alle Änderungen durch privilegierte Identitäten. Dies gewährleistet die Einhaltung regulatorischer sowie organisatorischer Richtlinien und verhindert den Missbrauch erweiterter Zugriffsrechte.

Erfüllen Sie die GLBA-Anforderungen

Unser erfahrenes Expertenteam stimmt die Demo ganz auf Ihre Bedürfnisse ab. Für maximalen Outcome.