N3K wird zu Cygna Labs Deutschland

GLBA Compliance

Der GLBA legt fest, dass die IT Security aller Finanzinstitute, die in den Vereinigten Staaten tätig sind, die Sicherheit ihrer Kundendaten schützen können müssen. Dies umfasst neben der Sicherung der Vertraulichkeit und dem Schutz gegen unbefugten Zugriff auch zukünftige Bedrohungen.

Der Gramm-Leach-Bliley Act (GLBA) ist eine Modernisierung bestimmter Aspekte des US-Finanzsystems. Es beseitigte Hindernisse, die ein Finanzdienstleistungsunternehmen daran hinderten, als eine Kombination aus Investmentbank, Geschäftsbank und Versicherungsunternehmen zu agieren.

Aufgrund des erhöhten Risikos für personenbezogene Daten, das sich aus den daraus resultierenden Unternehmensfusionen ergeben würde, enthält das GLBA drei Anforderungen zum Schutz personenbezogener Daten. Diese drei Anforderungen, die Financial Privacy Rule, die Safeguards Rule und der Pretexting Protection, sind für alle US-Finanzinstitute verbindlich.

Cygna Auditor behandelt Themen aus dem FFIEC IT Examination Handbuch. Dort werden Verfahren und Schutzziele der Stufe I und II behandelt. Natürlich umfasst der Produktumfang von Cygna Auditor mehr, als nachfolgend beispielhaft angegeben ist.

Objectives 2(4), 2 (6), 6 (3)

Procedures / A (Authentication and Access Controls)

Authentication (2) (4) (7)

Procedures / C (Host Security)

(7) (9)

Procedures / G (Application Security)

(1) (3) (7)

Procedures / M (Security Monitoring)

(1) (2) (5) (6) (7) (8) (9) (14) (18) (22)

Procedures / A (Authentication and Access Controls)

Access Rights Administration (1) (2)(4) (5) (6) (7)

Procedures / B (Network Security)

(8) (12) (19)

Procedures / D (User Equipment Security)

(3) (6)

Procedures / L (Data Security)

(2) (3)

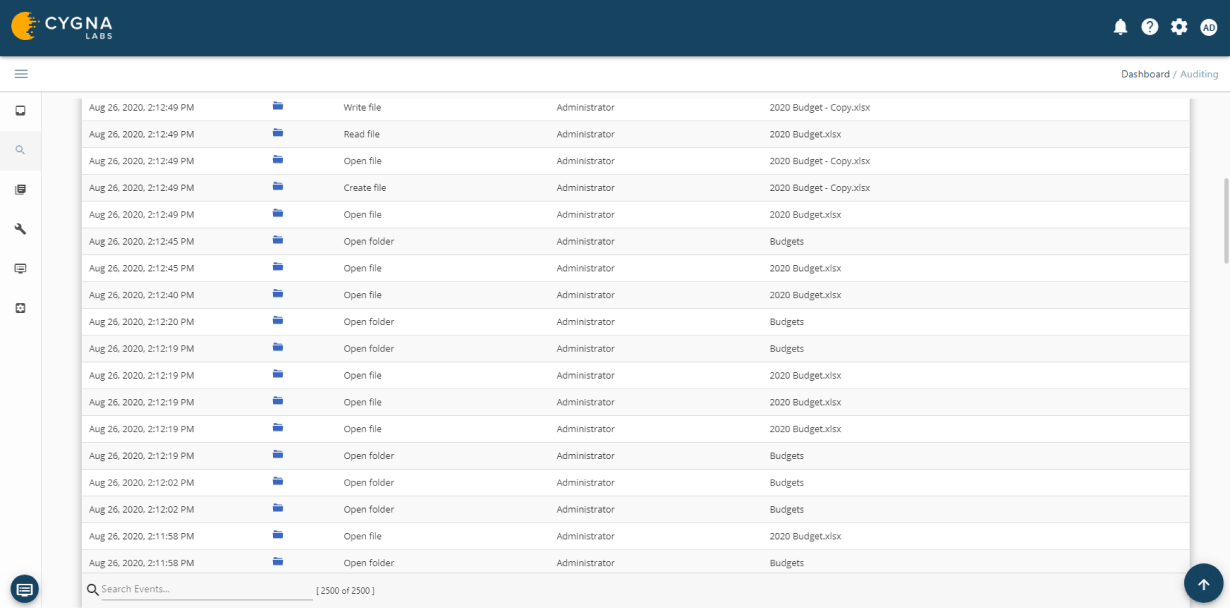

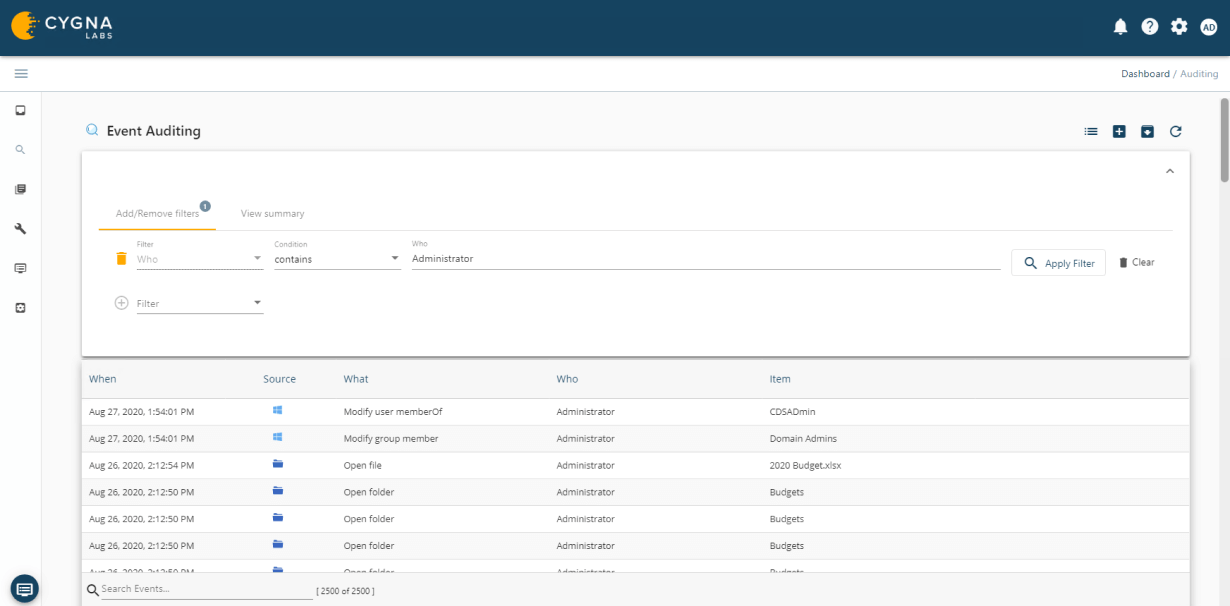

Cygna Auditor überwacht alle erfolgreichen und fehlgeschlagenen Datenaktivitäten, wie z. B. die Erstellung von Dateien oder Ordnern, den Zugriff, die Aktualisierung und die Löschung von Daten sowie die Frage, wer die Änderungen vorgenommen hat und wann sie durchgeführt wurden.

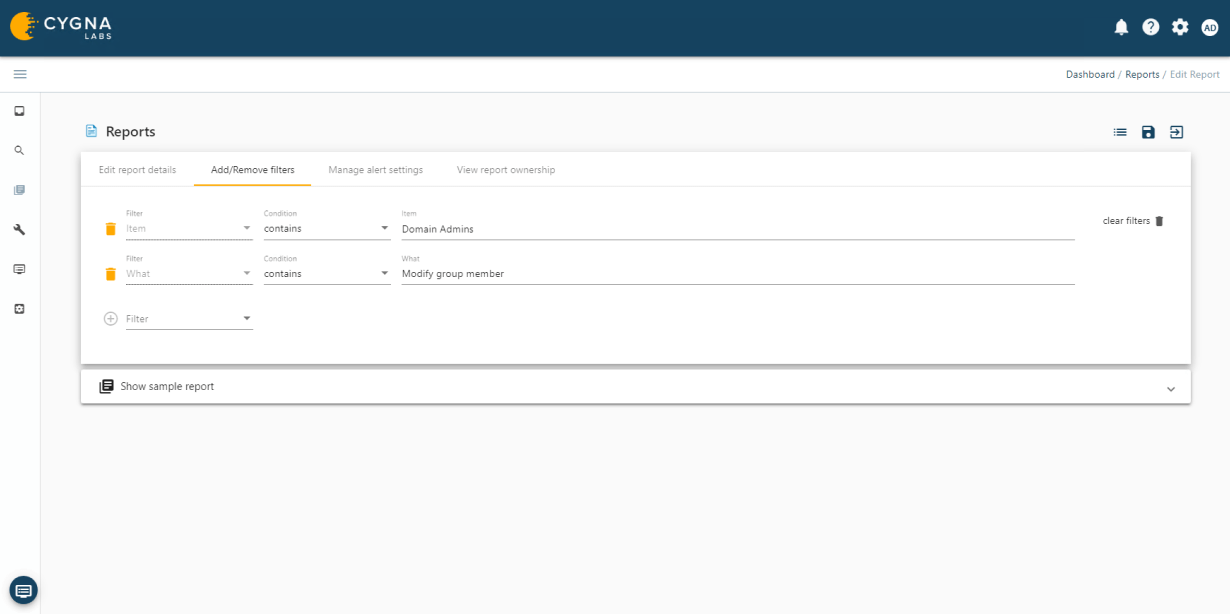

Die in Cygna Auditor integrierten und benutzerdefinierten Alarmfunktionen benachrichtigen Sie über kritische Änderungen, wie z.B. die Änderung der Mitgliedschaft in privilegierten Gruppen.

Cygna Auditor ermöglicht es Ihnen, alle von privilegierten Konten vorgenommenen Änderungen zu überwachen, um sicherzustellen, dass sie die gesetzlichen und organisatorischen Richtlinien zum Schutz und zur Wahrung der Privatsphäre von Daten einhalten und dass sie ihren unbeschränkten Zugang nicht missbrauchen.

Unser erfahrenes Expertenteam stimmt die Demo auf Ihre speziellen Bedürfnisse ab. Sie werden sehen, wie einfach es sein kann, Ihre sensiblen Daten zu schützen.