CYGNA SECURITY AND COMPLIANCE

Entitlement & Compliance

Gewinnen Sie Transparenz über Berechtigungen in Active Directory und Entra ID und erstellen Sie Berichte, um die Sicherheit und Compliance zu gewährleisten

Verbessern Sie Ihren Sicherheitsstatus und reduzieren Sie Ihre Angriffsfläche

Bereinigen und modernisieren Sie Ihre Active Directory-Infrastruktur

Validieren Sie Zugriffe und berichten Sie darüber, wer worauf zugreift und warum

Finden Sie Hochrisiko-Berechtigungen und gefährliche Einstellungen

Verifizieren Sie das Prinzip der geringsten Rechte (Least Privilege) sowie die Funktionstrennung (Separation of Duties)

Entitlement Explorer

Cygna Auditor bietet eine einzigartige Sicht auf Ihre Umgebung und ermöglicht es Ihnen, tief in Active Directory und Entra ID einzutauchen. Mit dem Active Directory Explorer können Sie Details bis auf Ebene von OUs sowie einzelnen Benutzern und Gruppen analysieren, um schnell festzustellen, wer Zugriff auf diese Objekte hat und aus welchem Grund. Es lässt sich leicht ermitteln, ob diese Berechtigungen über Gruppenmitgliedschaften oder potenziell durch manuelle Sicherheitsdelegierungen auf eine OU, ein spezifisches Objekt oder im Root-Verzeichnis erteilt wurden. Da die Quelle von Entra ID-Berechtigungen oft ebenso schwer zu entwirren ist, bietet die Lösung auch hier die nötige Klarheit.

Leistungsstarke grafische Berichte und Dashboards

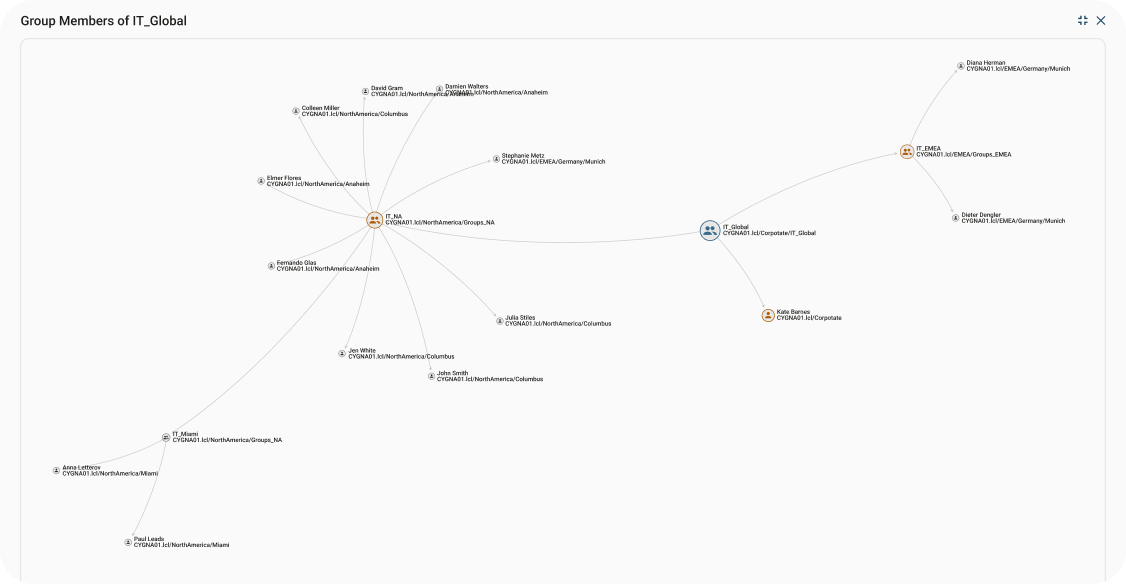

Eine leistungsstarke grafische Darstellung von Gruppen ermöglicht es Ihnen, alle Mitglieder einer Gruppe zu sehen und zu verstehen, wie diese Mitglieder und Untergruppen ineinander verschachtelt sind. Es hilft nicht, jemanden aus einer Sicherheitsgruppe zu entfernen, wenn diese Person über eine andere verschachtelte Gruppe weiterhin Mitglied bleibt. Jetzt können Sie mühelos sehen, wer sich wo innerhalb Ihrer Gruppen befindet.

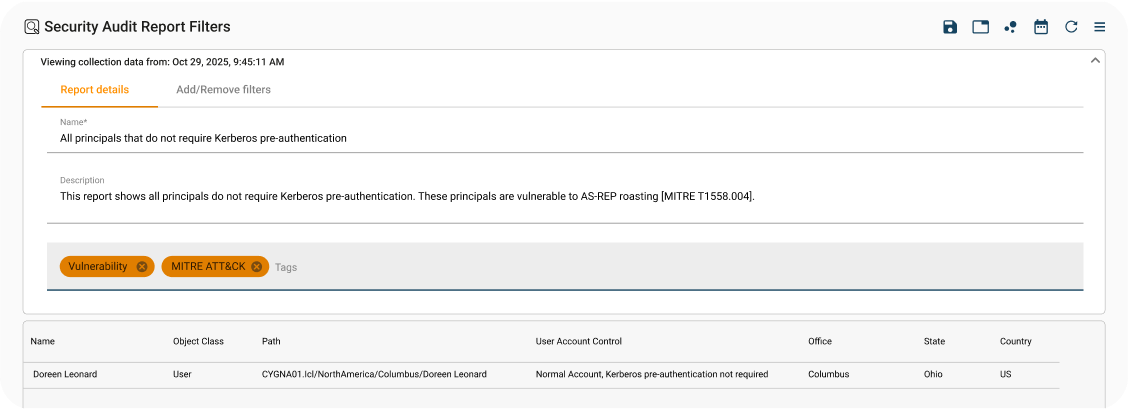

Security Audit Reports

Die Security Audit Reports bieten eine breite Palette an sofort einsatzbereiten Berichtsoptionen für Sicherheit und Berechtigungen (Security and Entitlement). Erstellen Sie schnell Berichte über Administrative Units, Gruppenmitgliedschaften oder Rollen. Identifizieren Sie, wer kritische Änderungen an Gruppenrichtlinien, FSMO-Rollen oder Domain Controllern vornehmen kann, und sehen Sie genau, wo Benutzer Zugriff auf diese Hochrisiko-Assets haben. Diese Berichte können bei Bedarf sofort erstellt oder für eine regelmäßige Zustellung geplant werden.

Sie können eigene Berichte erstellen oder vorhandene Vorlagen für Berechtigungen auf Computerobjekten, Gruppenmitgliedschaften, Schwachstellenbewertungen und das MITRE ATT&CK Framework nutzen.

Wir helfen Ihnen bei der Bewältigung Ihrer IT-Herausforderungen

Vereinbaren Sie eine Demo für weitere Informationen.